Pozor na eSIM poskytovateľov. Pripoja vás do Číny

Niektoré eSIM tajne prevádzkovali svoju sieť cez čínske nešpecifikované pripojenia.

Hovorí o tom bezpečnostná štúdia interpretovaná v magazíne IT News, ktorá ukazuje riziká používania takýchto SIM kariet. Nejde o plošné riziko technológie, ale o riziko konkrétnych poskytovateľov služieb eSIM. V štúdii sa ďalej hovorí, že by to nemusel byť taký problém, ak by o tom používatelia vedeli.

Štúdia obsahovala test desiatok populárnych služieb na poskytovanie elektronických SIM kariet a zistila, že v častých prípadoch prechádza cez čínsku infraštruktúru. Výskum sa robil na Northeastern University, kde boli použité rôzne profily eSIM od 25 poskytovateľov, medzi nimi napríklad Holafly, Airalo a eSIM Access.

Problém s GPS polohou

Zásadné zistenie počas testovania bolo, že takmer vo všetkých prípadoch dostali používatelia verejnú IP adresu zariadenia, ktorá nezodpovedala fyzickej lokalite používateľov.

Perličkou je napríklad írsky poskytovateľ Holafly, ktorý smeroval pripojenie cez sieť China Mobile. Testovacie zariadenie dostalo IP adresu 223.118.51.96, ktorá patrí vyššie spomínanému operátorovi v Hongkongu.

Na nezrovnalosti by pozornejší používatelia mohli prísť aj sami, keďže inak nedostupné platformy by odrazu bez problémov fungovali. To bol napríklad prípad streamovaných videí cez službu ViuTV, ktorá je v USA bežne nedostupná. Na prístup k tejto službe by bolo potrebné použiť VPN s pripojením do krajiny, kde je povolená.

Úniky dát

Tento prípad odhalil aj nepríjemné zistenie. Na to aby ste sa stali predajcom eISM vám postačí platná emailová adresa a podporovaný spôsob platby. Predajcovia takýchto kariet potom získajú množstvo používateľských údajov, ako napríklad IMSI. V jednom prípade došlo aj k úniku informácií o polohe s presnosťou do 800 metrov.

Nehovoriac o tom, že už samotné použitie eSIM s pripojením na iného než lokálneho operátora vykazovalo zmenu polohy všetkých zariadení. Áno, hoci sa používatelia nachádzali v USA, ich zariadenia sa hlásili ako pripojené z inej krajiny.

Tajná komunikácia

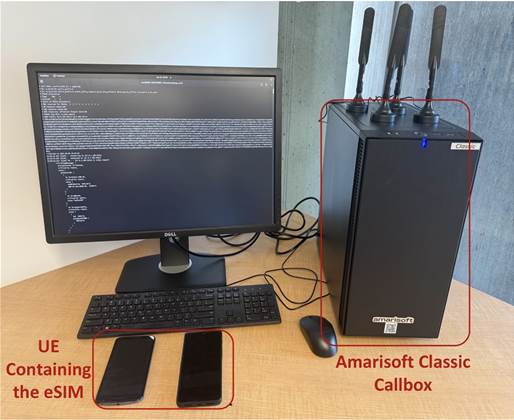

Pomocou špecializovaného hardvéru dokázal výskumný tím zistiť komunikáciu kariet bez aktívneho zapojenia používateľa. Išlo o takzvané tiché profily vytvárania spojení so servermi v Singapure a získavanie SMS správ z hongkonských čísiel.

Okrem toho boli zachytené aj ďalšie dátové relácie otvárania alebo odosielania nevyžiadaných SMS správ. To všetko bez toho, aby o tom používateľ vedel alebo explicitne udelil oprávnenia na takúto komunikáciu.

Zdroj: IT News.com.au

Prečítajte si aj:

Podobné články

Garmin v tichosti pridal nové funkcie. Aktivujte si ich

Garmin Index Sleep Monitor: Riešenie pre tých, čo nechcú spať s hodinkami (RECENZIA)

Ako fungujú upozornenia na vysoký krvný tlak pomocou Apple Watch

BMW iX3 Neue Klasse: štyri supermozgy, radosť z jazdy a nadčasový dizajn

Apple rozšíril nástroje na ochranu detí a tínedžerov na internete

Chaos v aplikáciách Windows 11: Copilot sa nainštaluje automaticky